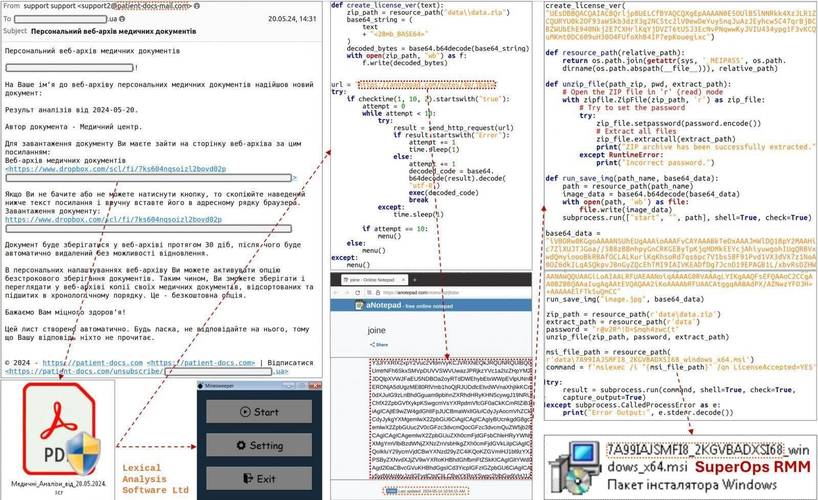

与伊朗政府有关的网络间谍组织在过去两年中开发了几种新的恶意软件下载器,最近一直在使用它们来攻击以色列的组织。ESET 研究人员将新发现的下载程序归因于伊朗高级持续威胁组织 OilRig(也称为 APT34)。报告全文:https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/之前的报道称,该组织今年主要针对中东组织,特别是在以色列与巴勒斯坦激进分子持续战争期间哈马斯组织。OilRig 下载者的时间线ESET 研究人员将这三个新的恶意软件下载器标记为 ODAgent、OilCheck 和 OilBooster。黑客还发布了他们之前的下载器的更新版本,称为 SampleCheck5000。所有这些工具都是针对以色列目标部署的,包括医疗保健部门、一家制造公司和一个地方政府组织,所有这些目标此前都曾受到多种 OilRig 工具的影响。研究人员表示:“这突显了 OilRig 坚持以同一组织为目标,并决心在受感染的网络中保持立足点的事实。”ESET 表示,OilRig 还试图通过使用知名云服务提供商进行命令和控制通信来隐藏其活动。OilBooster 使用共享 OneDrive 帐户的 C&C 通信协议研究人员表示,这种策略使恶意下载者能够更轻松地将其活动融入到常规网络流量中。 OilRig 通常使用恶意软件发送其他恶意软件并窃取文件。OilBooster 网络通信研究人员无法识别黑客用来破坏以色列网络的初始攻击向量。他们还无法确认攻击者是否能够反复成功地危害同一组织,或者他们是否设法在部署各种工具之间保持在网络中的立足点。然而,ESET 研究人员表示,“不断开发和测试新变体、尝试各种云服务和不同的编程语言,以及一次又一次地对相同目标进行攻击,使 OilRig 成为一个值得警惕的组织”。参考链接:https://therecord.media/oilrig-apt34-iran-linked-hackers-new-downloaders-israel

0 评论